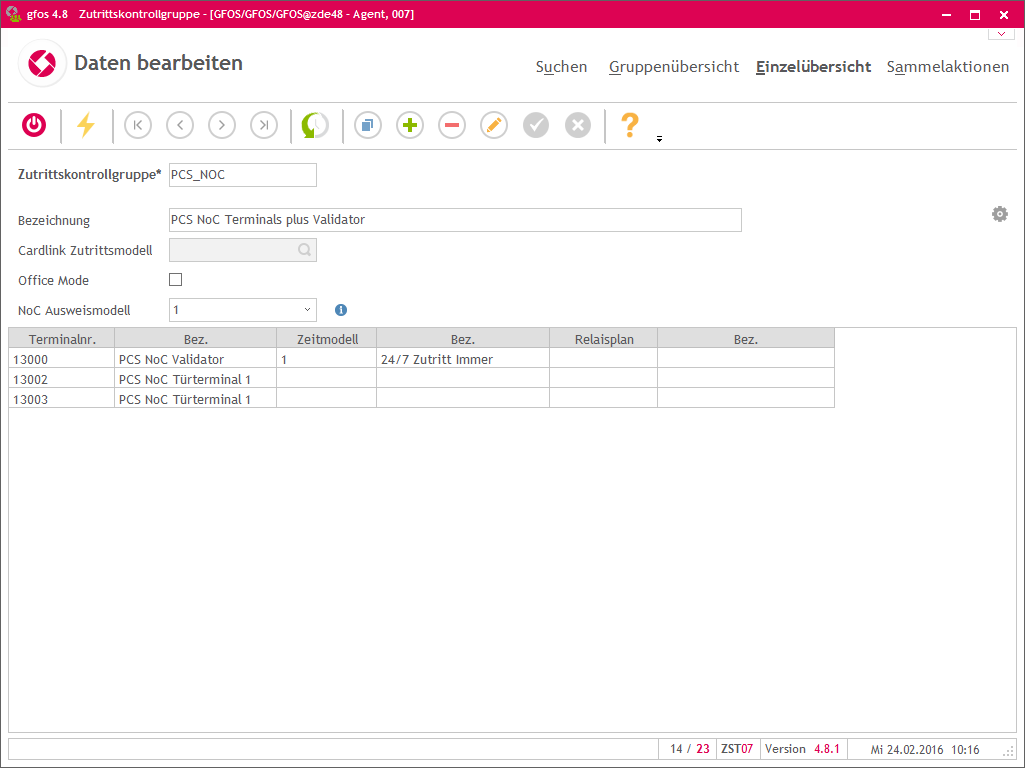

Erstellung Zutrittskontrollgruppen

Nachdem die grundlegende Parametrierung der Türterminals abgeschlossen ist, werden nun die Zutrittsberechtigungen angelegt. Starten Sie hierzu das Programm „Zutrittskontrollgruppe“ (ZST07).

In diesem Programm werden Berechtigungen aus verschiedenen (Tür-)Terminals zu einer gemeinsamen Gruppe zusammengefasst. Es bietet sich an, Gruppen auf Basis gemeinsamer Berechtigungsstrukturen zu bilden, z. B. Mitarbeiter einer Abteilung oder auf Basis gemeinsamer Tätigkeiten. Eine gemischte Berechtigung aus Terminals der Online-Zutrittssteuerung und Offline-NoC-Zutrittssteuerung ist möglich.

Ein NoC-Zutrittssystem sollte aus technischen Gründen immer mit einer Gruppenberechtigung betrieben werden. Eine Einzelberechtigung ist zwar ebenfalls möglich, sollte aber nur in Sonderfällen genutzt werden. Abhängig von der Konfiguration des eingesetzten NetworkOnCard-Systems ist die Anlage von bis zu 1024 unterschiedlichen Zutrittskontrollgruppen möglich.

Zutrittskontrollgruppe

Zutrittskontrollgruppe

Hier geben Sie den Namen der Zutrittskontrollgruppe an.

Bezeichnung

Bezeichnung

Hier geben Sie die Beschreibung der Zutrittskontrollgruppe ein.

Zuordnung Terminal

Zuordnung Terminal

Hier geben Sie die Zuordnung der gewünschten Türterminals und Validatoren (Eine Zuordnung von Ausweismodellen erfolgt an dieser Stelle NICHT) ein.

NoC-Ausweismodell

NoC-Ausweismodell

(Nur bei SAP) Hier erfolgt die Zuordnung eines Ausweismodells. Zugeordnet wird nur ein Index als Verweis auf die Zuordnung im Programm „Terminal“ (GMKST07).

Office-Mode

Office-Mode

(Nur bei SAP) Hier erfolgt das Aktivieren des OfficeModes für die Person.

|

|

Hinweis |

|

Die Zuweisung eines NoC-Ausweismodells, sowie die Aktivierung des OfficeMode Kennzeichens ist nur möglich, wenn das gfos System unterhalb von SAP betrieben wird. In diesem Fall werden die zugewiesenen Daten beim Personalministammdownload automatisch der Person zugeordnet. |

|

Achtung |

|

Zusätzlich zu den NoC-Türterminals müssen auch immer die gewünschten Online-AAZ-Validatoren berechtigt werden. Ist der Benutzer für einen Validator nicht berechtigt, kann er am Online-Terminal keine NoC-Funktionalitäten nutzen. Über diese Mimik ist es möglich, die Benutzer an bestimmte Validatoren zu binden (ähnlich der Leserberechtigung). |

Bei Nutzung von abgesetzten ZUK-Lesern zur Validierung der Benutzerausweise ist es ausreichend das Hauptterminal (ACM) zu berechtigen, falls der Mitarbeiter am betroffenen Leser keinen Zutritt haben soll.